一、新建扫描器

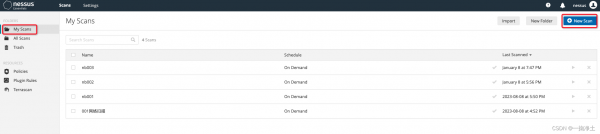

1.1登录nessus后,点击“New Scan”

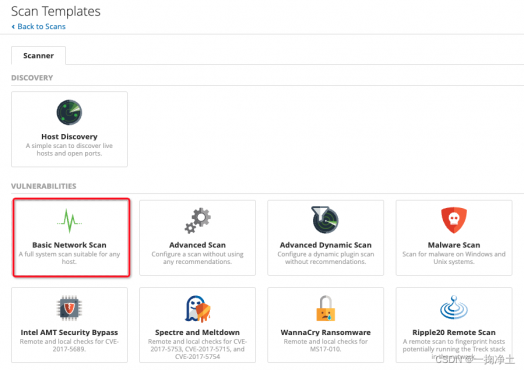

1.2 选择扫描器类型

一般选择Basic Network Scan基本就能扫描很多内容了。可以根据实际情况进行选择其他的。

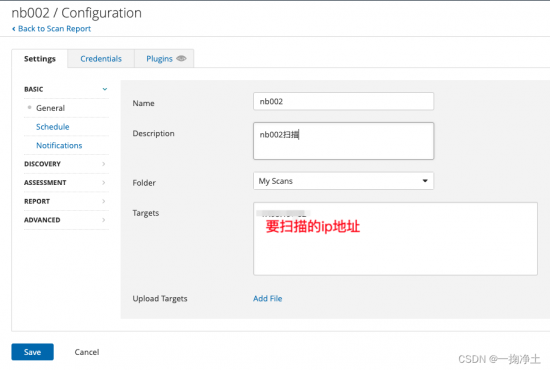

1.3填写扫描对象信息

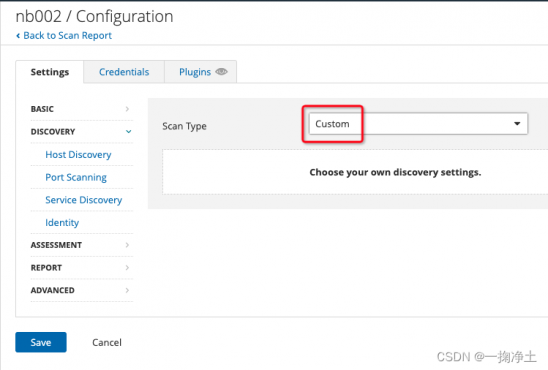

1.4其他设置

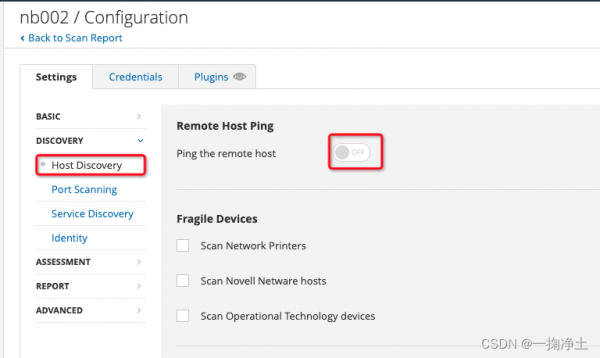

Discovery: 选择Custom

在Host Discovery中,将ping设置为OFF

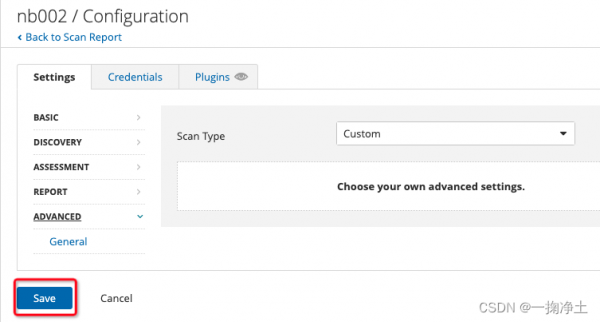

Assessment 和Advanced里也选择为Custom。其余默认即可。

全部设置完,点击保存即可。

二、开始扫描

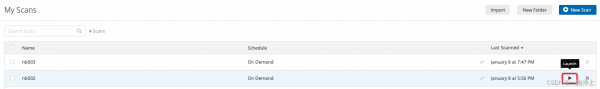

在列表中,对应扫描器后,点击运行图标,运行即可。

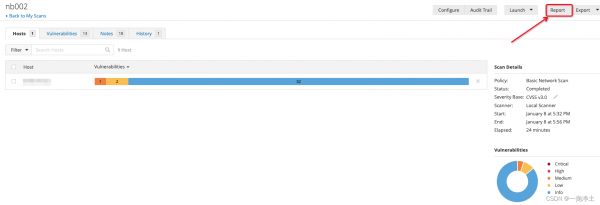

三、查看结果

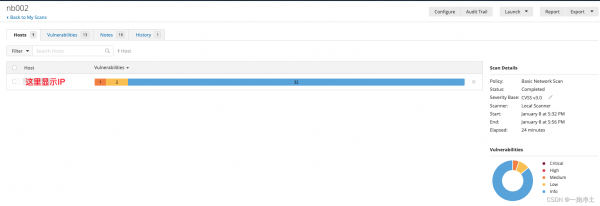

在列表中点击对应扫描器,进入后,如下(我这是扫描完的结果,上一步开始扫描后,等完成就行,扫描是需要一些时间的):

从上图可以看出,扫描出:中风险1个,低风险3个,info类(一般不是风险)32个

右下角的饼图说明(占比图):

Critical 紧急风险

High 高风险

Medium 中风险

Low 低风险

Info 信息类

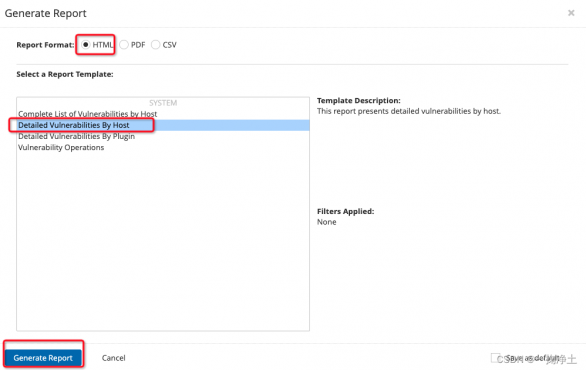

四、导出报告

点击扫描详情,右上角的Report

根据情况选择要导出的格式,一般html已经比较直观了。

选择导出的模版:可以挨个导出看下效果。选择合适自己的。我这里选择Detailed Vulnerabilities By Host

然后点击Generate Report即可生成。

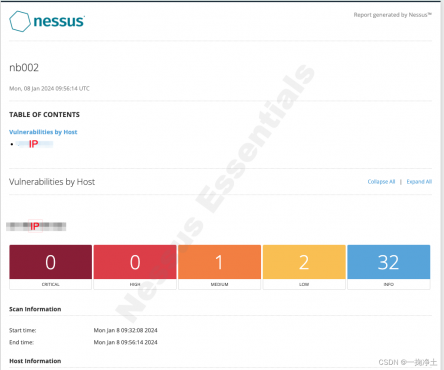

报告效果如下:

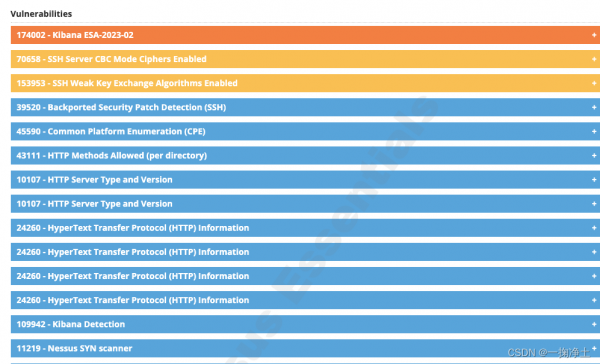

漏洞列表:

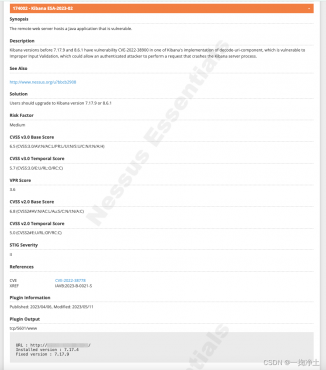

漏洞详情:

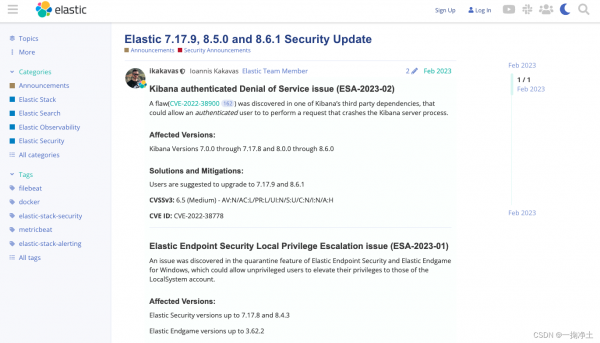

如上图,点击See Also里的链接,可以看该漏洞其他详情。如,我这里see also是

http://www.nessus.org/u?bbcb2908

原文链接:https://blog.csdn.net/wdy_2099/article/details/135483248